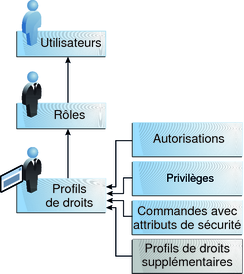

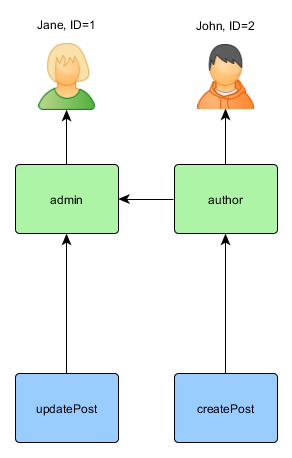

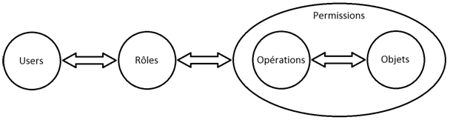

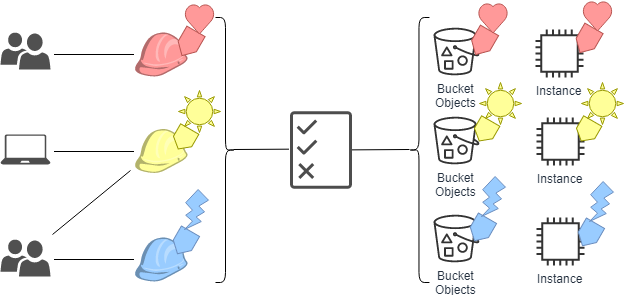

Contrôle d'accès basé sur les rôles Modèle NIST RBAC Hiérarchie des rôles Autorisations du système de fichiers, autres, Divers, angle png | PNGEgg

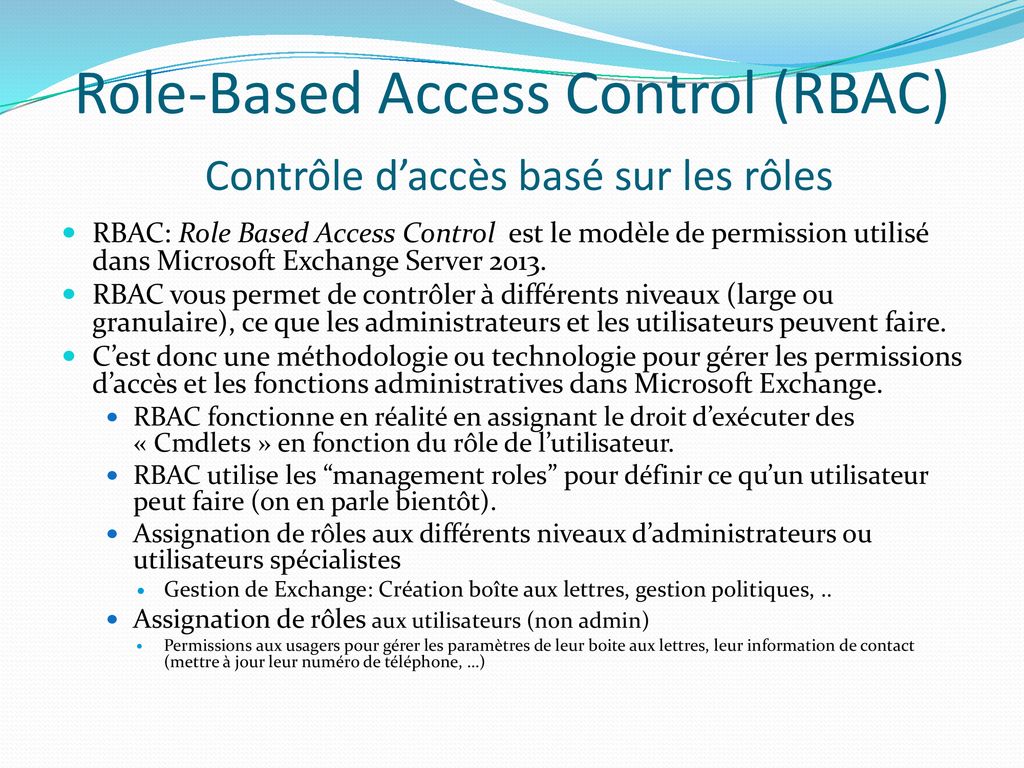

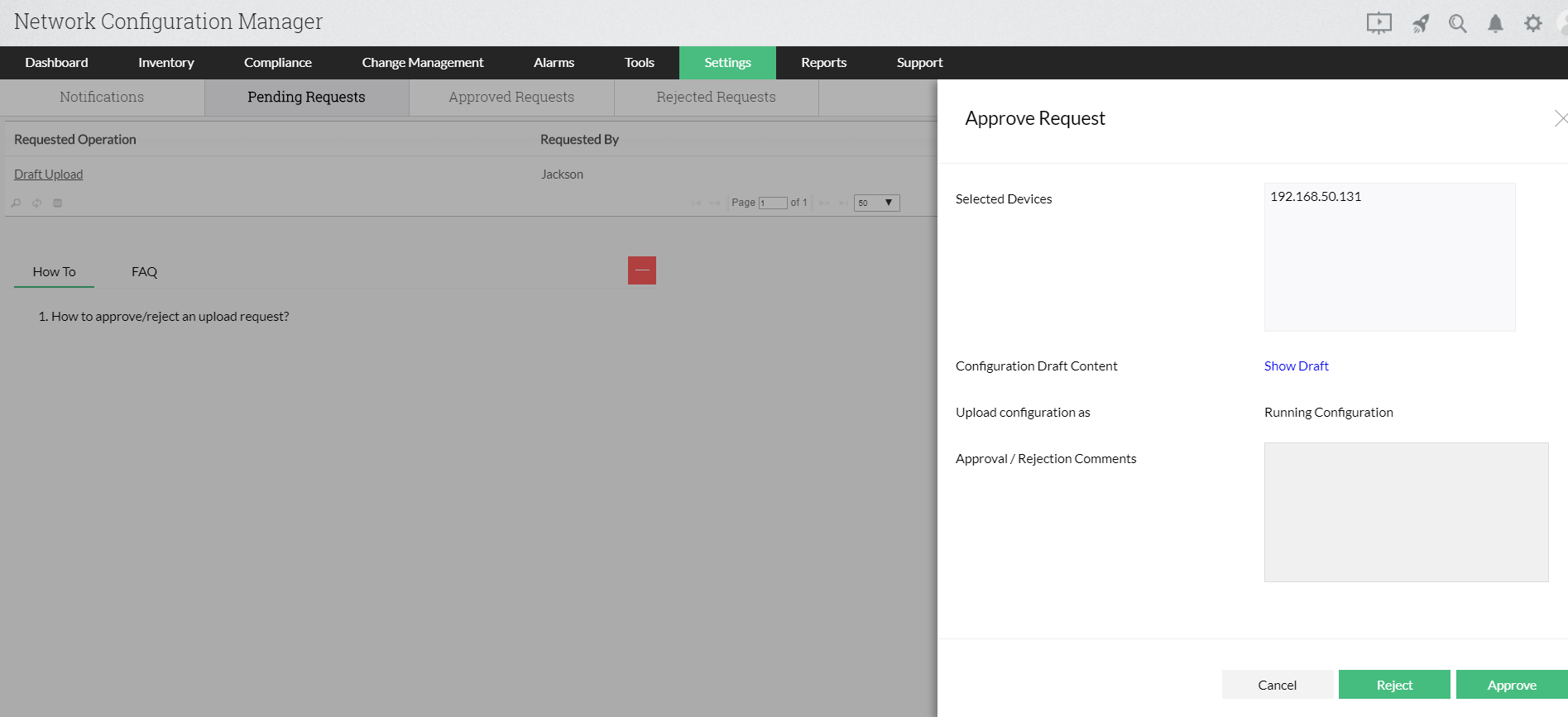

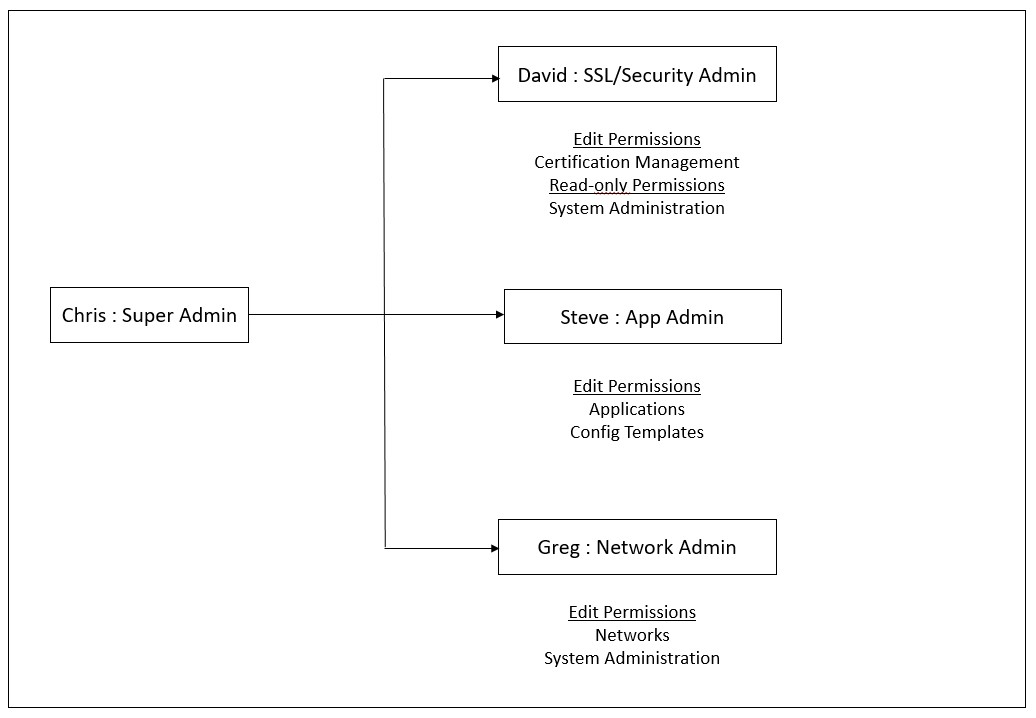

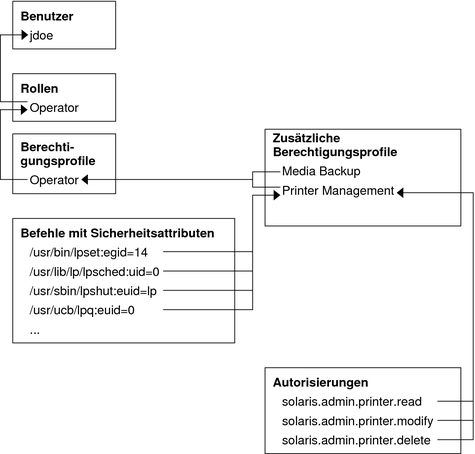

Contrôle d'accès basé sur les rôles (présentation) - Guide d'administration système : Services de sécurité

icône de concept de contrôle d'accès basé sur les rôles 3329845 - Telecharger Vectoriel Gratuit, Clipart Graphique, Vecteur Dessins et Pictogramme Gratuit