Monitoring #3 : Surveillance de notre premier serveur - Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

Pirater un serveur de l'IO à l'Etat-major enfoui dans Fortnite, défis saison 2 chapitre 3 - Breakflip - Actualités et guides sur les jeux vidéo du moment

Fortnite : pirater un serveur IO à l'emplacement de la caverne de commande | Trucs et Astuces Jeux.Com

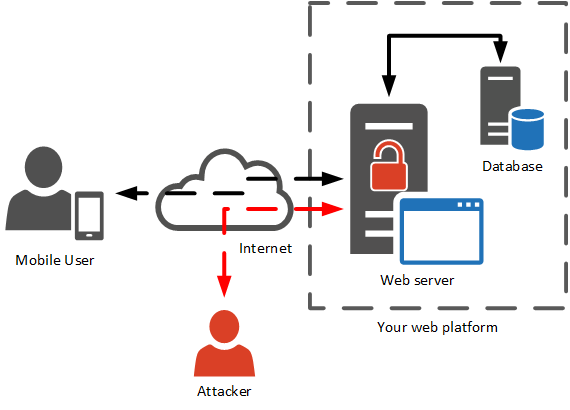

Criminalité informatique – Un code a été «expressément» prévu pour attaquer le CICR | Tribune de Genève

![Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk Hack] Prendre le contrôle d'un serveur en 2 mn avec NetCat | Dyrk](https://dyrk.org/wp-content/uploads/2016/05/Capture-19.png)